CRIMES CIBERNÉTICOS: conceito, motivações, tipos e técnicas de prevenção e proteção

Artigo publicado em: 13-09-2025

Autor: Douglas Alves do Espirito Santo

www.tecnologiaeducacao.com.br

Contato: admin@tecnologiaeducacao.com.br

Resumo

O rápido avanço, disseminação e uso das tecnologias de informação e comunicação estão acompanhados do aumento e diversificação de crimes cibernéticos. Os usuários desconhecem a maioria dos perigos na sua utilização, as motivações dos criminosos, as técnicas de proteção e também não sabem a quem recorrer quando se tornam vítimas. Apesar da existência de alguma legislação específica, muitos crimes são tipificados em legislação já consagrada, dificultando seu confronto. O anonimato oferecido pela Darknet através de redes como o TOR é outro fator prejudicial, pois torna difícil a identificação e localização dos criminosos. A partir desses pressupostos, o texto discute o conceito de crime cibernético, as motivações dos criminosos, diversas técnicas de prevenção e descoberta desses crimes e de mitigação de seus efeitos, as legislações específicas e as providências que as vítimas podem tomar.

Palavras‑chave

crimes cibernéticos, legislação específica, tipos de crimes, prevenção, proteção.

INTRODUÇÃO

Os jornais noticiam diariamente a existência de crimes diversos, sendo comum fraudes, extorsões, chantagens, adulteração, destruição e roubo de dados, golpes em sites de relacionamento, manifestações de cunho preconceituoso como racismo, xenofobia e homofobia, pedofilia, ciberterrorismo, entre outros. As empresas, indústrias e o governo precisam proteger seus ativos na forma de dados e informações do acesso indevido, danos e perda. Vírus de computador e suas variações causam problemas que vão da destruição de dados até perdas financeiras.

Nas últimas décadas ocorreu a melhoria da infraestrutura de rede de computadores, houve grande disseminação dos meios digitais transformando-os em essenciais para a sociedade, teve o aumento do trabalho descentralizado, ou seja, fora da empresa através do acesso em qualquer lugar, explodiu a utilização da internet para o lazer, e existe a necessidade constante de obter informações disponíveis nos meios digitais e internet.

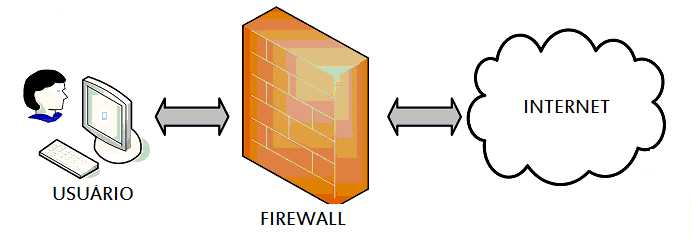

Nesse contexto os usuários se encontram inseguros ao utilizar os meios digitais, sem conhecer a maioria dos riscos que eles oferecem, muitas vezes pensando que a utilização de antivírus e firewall são suficientes para garantir a segurança; após a ocorrência de um crime, a maioria não sabe como proceder nem a quem recorrer. Menos ainda sabem das motivações que levam aos predadores a cometerem esses tipos de crimes, ou desconhecem o básico para se prevenir deles.

Esse trabalho se concentra em responder essas questões com base em pesquisa bibliográfica. Especificamente, conceitua os crimes cibernéticos, as motivações que levam as pessoas a cometerem esse tipo de crime, discorre sobre as legislações específicas, descreve seus principais tipos e como as vítimas podem proceder e a quem recorrer nesses casos.

O QUE SÃO CRIMES CIBERNÉTICOS

Crime cibernético é fato típico e antijurídico cometido por meio de ou contra as TIC (Tecnologias de Informação e Comunicação), conectados ou não em rede, capazes de causar danos às vítimas.

No que tange as organizações, os crimes cibernéticos podem ser internos ou externos; considerando o nível de maturidade do atacante classificam-se em não estruturados e estruturados.

O ataque é interno a uma rede ou sistema computacional quando feito por um usuário autorizado, normalmente um funcionário interno ou contratado, normalmente insatisfeito. Como tal usuário conhece as políticas, processos, arquitetura de TI, fragilidades do sistema de segurança e tem acesso à rede pode realizar um ataque, também por vingança ou ganância. Uma forma de proteger-se desse tipo de ataque é realizar a implantação de um IDS (Sistema de Detecção de Intrusão).

Se uma pessoa interna ou externa contrata alguém para realizar um ataque, esse é chamado de externo. Esse tipo de ataque além de perda financeira causa perda de reputação. O atacante faz varreduras para coletar informações, utilizando-se de kits de ferramentas “hackers” existentes ou criadas por ele. Ataques externos podem ser detectados através da análise dos logs do firewall ou através de um IDS.

Quando amadores ou curiosos realizam um ataque em uma empresa aleatória utilizando-se de ferramentas disponíveis na internet tem-se um ataque não estruturado. Já um ataque estruturado é realizado por pessoa qualificada e experiente, utilizando-se de ferramentas e tecnologias sofisticadas, muitas vezes por ela alteradas, capazes de torná-los indetectáveis ao IDS.

Como o crime cibernético tem se tornado um investimento de baixo custo e risco, muitos crimes estruturados são realizados por organizações hierárquicas que visam grandes organizações financeiras, instituições de defesa, empresas de beneficiamento de urânio (nucleares) e tráfico de drogas. A hierarquia utilizada é ilustrada na figura 3.

MOTIVOS DA REALIZAÇÃO DE CRIMES CIBERNÉTICOS

A ação dos criminosos cibernéticos pode ser motivada, entre outros, por lucro, vingança, diversão, reconhecimento, anonimato ou espionagem. Algumas se intercalam, já que espionagem, por exemplo, objetiva, ao fim, a obtenção de vantagens, como maior lucro sobre os concorrentes; logo, nem sempre a motivação é única. Mas entender as motivações é importante para planejar a defesa dos sistemas e implantar medidas de segurança coerentes.

Existem comunidades hackers e dentro delas uma gradação, além da alta competitividade, que faz a busca de reconhecimento aflorar em muitos deles. São indivíduos que gostam de desafios e se incentivam mutuamente para a realização de ataques mais complexos.

O “Hacktivismo” tem motivação política e os que o exercem estão sempre perseguindo grandes organizações; normalmente o fazem por motivos ideológicos, atuando por uma causa como direitos humanos ou liberdade de expressão; outras vezes querem alertar essas organizações sobre a fragilidade da segurança implementada.

A espionagem corporativa é realizada para fins comerciais e financeiros através da obtenção de vantagem competitiva. Essa atividade pode envolver aquisição de processos, técnicas, locais, dados de clientes, preços, vendas, pesquisas, estratégias, segredos comerciais, suborno, chantagem ou vigilância.

Os Estados, para promover seus interesses, podem roubar informações de nações rivais. Em constante disputa, as nações precisam obter vantagem competitiva, e isso envolve a obtenção de informações privilegiadas de outras nações. Nesse contexto, muitos atacantes financiados justificam seus ataques alegando serem legítimos e em nome do Estado.

PRINCIPAIS TIPOS DE CRIMES CIBERNÉTICOS

Existem diversos tipos de crimes cibernéticos cometidos, e com o avanço das TIC outras formas surgirão. Portanto, fica difícil listar todos os tipos, descrevendo-se aqui apenas os principais.

Perseguição cibernética é o ato de perseguir, assediar ou ameaçar alguém com o uso do computador e internet. Visa, normalmente, difamar a pessoa através de e-mail, redes sociais, mensagens instantâneas ou postagens, aproveitando-se do anonimato.

A pornografia infantil abrange armazenar, divulgar, comprar e vender imagens ou vídeos de menor em ato sexual. A falsificação consiste em produzir documento idêntico ao original por computador.

A pirataria, conforme artigo 184 do Código Penal, consiste na reprodução, venda ou distribuição não autorizada de bens protegidos por direitos autorais.

Terrorismo cibernético ocorre quando se tenta coagir ou intimidar governo ou população através de atos digitais com fins políticos.

Phishing consiste em obter informações pessoais ou roubar identidades usando comunicação fraudulenta (e-mails, SMS, páginas falsas etc.).

Vandalismo de computador ocorre quando há destruição física ou lógica de recursos computacionais. Já hacking consiste na violação de hardware ou software para roubar, alterar ou destruir informações.

Outros crimes incluem criação e distribuição de vírus, inserção de scripts maliciosos, fraudes em leilões, cyber squatting, bombas lógicas, spam, sequestro web, roubo de tempo de internet, DDoS, ataque salame, falsificação de e-mail.

A Deep Web permite a prática de crimes como tráfico de drogas, pedofilia, assassinos de aluguel, armas ilegais, tráficos diversos etc. A Darknet, acessada por TOR, oferece anonimato, dificultando a identificação do criminoso.

TÉCNICAS DE SEGURANÇA CIBERNÉTICA

Muitos ataques cibernéticos podem ser evitados usando técnicas já bem conhecidas; em muitos casos elas apenas mitigam riscos, mas reduzem danos catastróficos.

A autenticação de usuário consiste no acesso com login e senha. Há também autenticação biométrica, token e remota.

O controle de acesso garante que apenas usuários autorizados acessem recursos necessários.

Criptografia disfarça informações digitalmente garantindo integridade, confidencialidade e autenticidade.

Antivírus e firewalls são fundamentais. Firewalls filtram pacotes e bloqueiam acessos maliciosos, podendo ser de hardware ou software.

Sistemas possuem bases de dados capazes de armazenar grande quantidade de informações essenciais. Devem ser protegidos contra acesso indevido através de SGBDs com controle de senha, permissões e auditorias.

Existem quatro linhas de defesa contra DDoS: prevenção, detecção, rastreamento e reação.

Um IDS monitora eventos para detectar tentativas de acesso não autorizado.

Sistemas operacionais devem ser instalados com configurações seguras, patches, criptografia, antivirus e firewall.

A segurança orgânica inclui senhas fortes, trocar senhas regularmente, evitar sites sem SSL, não clicar em links estranhos e não fornecer credenciais a terceiros.

O QUE FAZER QUANDO SOMOS VÍTIMAS DE CRIMES CIBERNÉTICOS

Antes de saber como agir, é preciso confirmar se houve crime cibernético. Existem delegacias especializadas.

O registro do BO é essencial, detalhando como ocorreu o crime e anexando provas.

Provas: prints, e-mails, URLs, faturas, comprovantes, áudios, vídeos, ata notarial, entre outras.

Outros sites para denúncia: antispam.br, ReclameAqui e IC3 (internacional).

Órgãos como CAIS, Polícia Federal e CERT também recebem denúncias por e-mail.

Medidas de mitigação: backups, plano de contingência, troca de senhas, uso de recursos de segurança.

A identificação do criminoso é difícil devido ao anonimato, mas a denúncia deve ser feita.

CONCLUSÕES

Crimes virtuais dependem de tipificação legal. As principais leis brasileiras são: LGPD (13.709/2018), Lei 12.735/12, Lei Carolina Dieckmann (12.737/12) e Marco Civil (12.964/14).

Apesar disso, muitos crimes ainda são enquadrados em legislações antigas por falta de atualização.

Medidas preventivas são essenciais como primeira barreira contra crimes digitais.

REFERÊNCIAS BIBLIOGRÁFICAS

CASSANTI, Moisés de Oliveira. Crimes Virtuais: Vitimais Reais. BRASPORT, 2014.

Ciber Crime: Crimes Cibernéticos. Revista Âmbito Jurídico, 2024. Disponível em: https://ambitojuridico.com.br/ciber-crime-crimes-ciberneticos/. Acesso em 29 ago. 2025.

COLLI, Maciel. Cibercrimes: Limites e Perspectivas. Juruá, 2010.

CRESPO, M. X. F. Crimes Digitais. Saraiva, 2011.

Crimes Cibernéticos. FIA Business School, 2021. Disponível em: https://fia.com.br/blog/crimes-ciberneticos/. Acesso em 29 ago. 2025.

CUNHA, V. F.; CORTIZO, V. M. Crimes Cibernéticos. Revista RAO, 2024.

Delegacias Cibercrimes. Safernet, 2025. Disponível em: https://new.safernet.org.br/content/delegacias-cibercrimes. Acesso em 29 ago. 2025.

Denuncie. Safernet, 2025. Disponível em: https://new.safernet.org.br/denuncie. Acesso em 29 ago. 2025.

Kaspersky. Como se proteger. 2025.

FILHO, A. A. F.; TORRES, L. G. Estudo sobre Crimes Virtuais. REASE, 2024.

FÜHR, I. R. Crimes Cibernéticos. Semana Acadêmica, 2022.

PANDE, J. Introduction to Cyber Security. UOU, 2017.

KOETZ, E. Cibercrime. ADVBOX, 2024.

LIMA, P. M. F. Crimes de Computador. Atlas, 2011.

MOORE, R. Cibercrime. Routledge, 2010.

MCQUADE, S. Managing Cybercrime. 2006.

OLIVEIRA, H. Crimes Cibernéticos. 2024.

Akamai. What is Cyber Crime? 2025.

PEREIRA, M. Como denunciar crimes virtuais. 2025.

QUINTILIANO, P. Técnicas de Enfrentamento de Crimes Cibernéticos. ANP, 2007.

SMULDERS, A. Fundamentos ISO 27001 e 27002. 2018.

STALLINGS, W. Segurança de Computadores. 2014.

SOARES, D. Crimes Informáticos. Migalhas, 2019.

STAFF, C. Motivations of Cyber Criminals. CoreTech, 2022.

TAVARES, T.; VIANA, N. Crimes Informáticos. RevistaFT, 2024.