TECNOLOGIAS DIGITAIS NO CONFRONTO DE CRIMES VIRTUAIS NA DEEP WEB

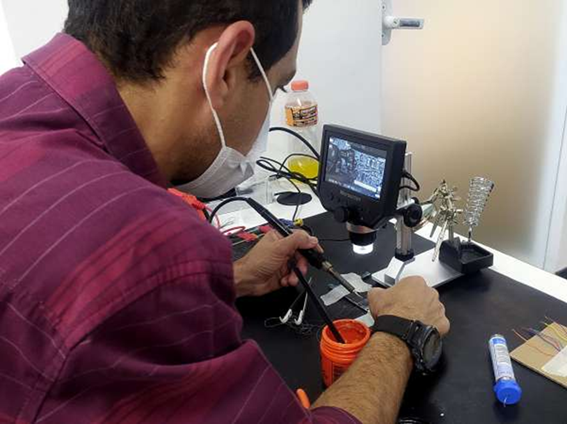

Figura 1 – Policial federal usa software que vasculha computador de suspeito para achar fotos de pornografia infantil.

Fonte: site do G1, 2017. Disponível em https://g1.globo.com/tecnologia/noticia/da-dark-web-a-pen-drives-engolidos-como-a-pf-investiga-pornografia-infantil-na-internet.ghtml Acesso em 28 de ago. 2025.

Artigo publicado em .

Autor: Douglas Alves do Espírito Santo

www.tecnologiaeducacao.com.br

admin@tecnologiaeducacao.com.br

Resumo. O avanço das tecnologias digitais, o aumento do uso e da dependência dessas, trouxeram, além dos benéficos, a possibilidade de realização de crimes cibernéticos diversos. Na impossibilidade de um retrocesso tecnológico, também não desejável, e para evitar os efeitos danosos desses crimes houve a sistematização de técnicas de investigação, principalmente na Deep Web, onde grande parte dos crimes e os mais pesados ocorrem. Dentro da Deep Web, a Darknet tem razões ideológicas para proporcionar a liberdade de expressão e o estado democrático de direito ao mesmo tempo que, de forma indesejada, proporciona maior impunidade aos criminosos ao ocultar suas informações. Discute-se aqui o surgimento e a evolução das redes de computadores e a internet, o que é a Deep Web e a Darknet, suas formas de acesso, principalmente através da rede TOR, suas vantagens e desvantagens, os tipos de crimes cometidos e as técnicas e ferramentas digitais utilizadas no confronto dos crimes cometidos na Deep Web. Palavras-chave: Deep Web, Darknet, World Wide Web, crimes cibernéticos, investigação policial, computação forense.

ISENÇÃO DE RESPONSABILIDADE

A Darknet possui atividades ilegais e você pode encontrar “tudo”, logo o texto objetiva informar e as informações devem ser usadas para fins lícitos. Não é o objetivo incitar o crime.

INTRODUÇÃO

Nas últimas 4 (quatro) décadas as mudanças sociais ocorreram de forma mais intensa que em todo século passado. As redes de computadores e a internet vêm disponibilizando grande quantidade de informações, formas de interação social, de comprar e vender, de obter acesso a serviços, de educação e de comunicação, rompendo as barreiras impostas pelas distâncias territoriais.

As formas de trabalho também se modificaram e diversas profissões surgiram enquanto outras desapareceram. Com o avanço das TIC (Tecnologias de Informação e Comunicação) e a melhoria da infraestrutura das redes computacionais a comunicação teve seu custo reduzido significativamente.

A grande dependência das TIC pelos dos setores da sociedade é evidente, e o mundo atual sem elas seria bem diferente, mais difícil e mais lento. Entretanto, a Internet abre leque para que criminosos se beneficiem, trazendo também muitas implicações sociais negativas.

Além da Web superficial, que está acessível através dos mecanismos de busca, existe a Deep Web. É nessa última que muitos crimes podem acontecer, já que parte dela oculta seus usuários e suas localizações. E, na certeza de não serem identificados e localizados, criminosos realizam atividades ilícitas como tráfico de drogas, de armas, de pessoas, pedofilia, fraudes e outros. Fez-se necessária a criação de um aparato físico e virtual, com a colaboração de pessoas treinadas, para investigar esses crimes e mitigar o impacto social negativo.

Esse trabalho faz um panorama discorrendo sobre o surgimento da internet, o conceito de Deep Web e Darknet, as formas de acesso a essas redes, suas vantagens e desvantagens, os tipos de crimes que podem ser cometidos e como a tecnologia pode ser usada para prevenir, evitar, combater e desvendar tais crimes.

O SURGIMENTO DA INTERNET

Figura 2 - Sala da UCLA onde a Arpanet foi criada.

Fonte: site do ppware, 2024. Disponível em: https://pplware.sapo.pt/internet/o-falhanco-de-1969-que-acabou-por-ser-o-inicio-da-internet. Acesso em 28 de ago. 2025.

A primeira descrição registrada da possibilidade de interações sociais por meio de rede foi uma série de memorandos escritos em agosto de 1962 por JCR Licklider, do MIT, que discutiam seu conceito de “Rede Galáctica”. Licklider imaginou um conjunto globalmente interligado de computadores por meio dos quais todos podiam acessar rapidamente dados e programas de qualquer lugar.

Até por volta de 1957 os SOs (Sistemas Operacionais) só eram capazes de realizar uma única tarefa, utilizando o processamento em lote. A partir dessa data ocorreram melhorias no processamento das tarefas e os SOs puderam executar várias delas, aparentemente ao mesmo tempo, através do compartilhamento de tempo.

Os programas eram divididos em diversos “processos” de forma que todos concorriam por recursos de hardware. O SO era capaz de executar um processo ou parte dele numa fração de tempo muito pequena, quando os recursos de hardware eram alocados a ele. Em seguida os recursos eram liberados para outro processo, conforme escalonamento feito pelo SO. Ao ceder os recursos de hardware a um processo por frações de segundos, temos a impressão de que vários programas estão sendo executados exatamente ao mesmo tempo.

Em 1958 foi criada a DARPA (Agência de Projetos de Pesquisa Avançada de Defesa), que teve como primeiro projeto o planejamento de uma rede de computadores em larga escala para aumentar a taxa de troca de informações. Assim, em 1966 foi criada a ARPANET pelo IPTO (Information Processing Techniques Office) e por Licklider.

Para realizar o compartilhamento de informações foram propostos a comutação de circuitos e comutação de pacotes. A comutação de circuitos permite a interconexão de dois computadores através de um circuito contínuo, permitindo a transferência constante de dados, mas sendo ineficiente ao requerer toda largura de banda durante toda a comunicação.

A comutação de pacotes foi proposta por Leonard Kleinrock, um estudante de pós-graduação no MIT, ao publicar seu primeiro artigo sobre o assunto em 1961. Ele convenceu Lawrence Roberts da viabilidade teórica da comunicação por meio de pacotes, mais eficiente que a comutação de circuitos.

Com o aumento das tensões da Guerra Fria, a partir de 1969, surgiu uma preocupação com ataques nucleares capazes de causar rupturas nas redes de comunicações. As redes dependiam de um nó central, vulnerável a ataques. A criação de redes descentralizadas tornou-se prioridade.

Devido à falta de padronização dos protocolos de rede, a ISO projetou o modelo OSI (Open System Interconnection), que buscava padronizar as redes e dividir os canais em camadas separadas.

Em 1985, a Internet foi estabelecida como uma tecnologia que dava suporte a uma ampla gama de comunidades. O e-mail era amplamente utilizado nessas diversas comunidades, demonstrando a utilidade prática da comunicação digital. Em 1990, foi removido o último hardware da ARPANET e a Internet moderna já estava operante.

No Brasil, a internet ganhou força na década de 1990, com computadores 286, 386 e 486, e o surgimento do Windows 95. Inicialmente, as conexões eram discadas, caras e lentas.

Posteriormente surgiram banda larga, redes móveis e Wi-Fi, aumentando a velocidade e o acesso, viabilizando e-commerce, redes sociais, streaming, ensino à distância e muito mais.

O QUE É DEEP WEB

Quando procuramos algum “conteúdo” na internet recorremos aos mecanismos de busca. A parte da web encontrada por eles é chamada de Surface Web. Ela inclui mídias sociais, portais, sites de compras, blogs, etc.

Entretanto, existe muito mais informação do que os mecanismos de busca são capazes de indexar. A Deep Web é justamente o conteúdo da web que não é indexado.

A Deep Web é constituída de bancos de dados, páginas dinâmicas, sistemas internos, intranets, sites sem links, conteúdo protegido, e tudo que exige login.

Ela inclui e-mails, sistemas bancários, ambientes corporativos, serviços governamentais, plataformas privadas e outros ambientes onde o acesso é restrito.

De acordo com Ali Kingston Mwila (2018), 99% da web é Deep Web e apenas 1% é Surface Web; em 2001 estimava-se que a Deep Web era 500 vezes maior que a Surface Web.

O QUE É DARKNET

Figura 3 - Manifestantes celebram a queda de Muamar Khadafi na Primavera Árabe.

Fonte: site do G1, 2020 Disponível em: https://g1.globo.com/mundo/noticia/2020/11/23/o-que-resta-da-primavera-arabe-apos-10-anos-de-protestos-e-mudancas-em-governos.ghtml Acesso em 28 de ago. 2025.

A Darknet existe como um serviço de proteção à privacidade. Fora da Darknet, tudo que é acessado pode ser rastreado, dificultando a liberdade de expressão e a privacidade.

Na Darknet, usuários podem acessar informações censuradas por governos ou regimes repressivos. Exemplos incluem jornalistas, ativistas e denunciantes (whistleblowers).

Outro grupo usa a Darknet para atividades ilegais: tráfico, fraudes, venda de armas, cartões de crédito roubados, identidades falsas, serviços ilegais, etc.

Conforme Procolo Scotto (2020), já se comercializou na Darknet: venenos, armas, documentos falsos, registros universitários, malwares, urânio e até serviços de assassinos de aluguel.

A Darknet contém fóruns, mercados ilegais e ambientes onde bens e serviços proibidos circulam com anonimato.

COMO A DARKNET É ACESSADA

A Darknet é acessada através da rede e do navegador TOR. De acordo com o Tor Project, a ideia do “roteamento cebola” começou na década de 1990. Em 1995, David Goldschlag, Mike Reed e Paul Syverson, do Laboratório de Pesquisa Naval dos EUA (NRL), desenvolveram os primeiros protótipos de roteamento cebola, cujo objetivo era criar conexões que não revelassem quem estava se comunicando com quem.

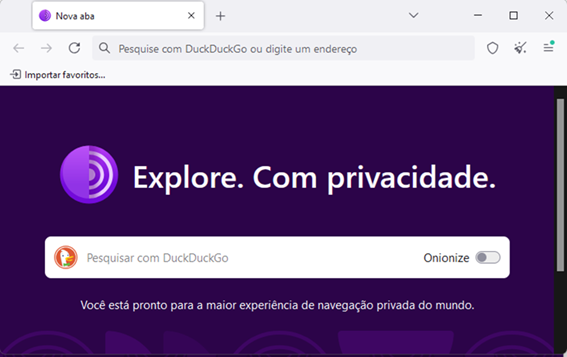

Figura 4 - Navegador Tor usado para acessar a Darknet de mesmo nome.

Fonte: compilação do autor, 2025 Imagem obtida através de print de tela.

Além do TOR, existem outras Darknets: • I2P — Invisible Internet Project • Freenet — compartilhamento anônimo de arquivos e fóruns • ZeroNet — rede descentralizada baseada em blockchain e P2P

A principal diferença entre Deep Web e Darknet está no método de acesso: Deep Web → navegadores comuns. Darknet → softwares especializados para anonimato.

VANTAGENS E DESVANTAGENS DA DEEP WEB E DA DARKNET

Vantagens da Deep Web: • segurança e privacidade dos dados; • acesso restrito a pessoas autorizadas; • proteção de informações empresariais; • comércio eletrônico com dados internos protegidos; • serviços pagos preservam conteúdo exclusivo.

Vantagens da Darknet: anonimato e privacidade total do usuário.

Desvantagens: proliferam crimes diversos, que exigem alto investimento social, tecnológico e policial. O impacto financeiro pode ser imenso e imprevisível.

A TECNOLOGIA NO COMBATE AOS CRIMES VIRTUAIS

Como existem muitas atividades ilegais realizadas na Deep Web, principalmente na Darknet, é necessário um aparato policial para prevenir, impedir ou reduzir os impactos negativos, além de identificar criminosos e vítimas. Estratégias e métodos são utilizados de forma combinada.

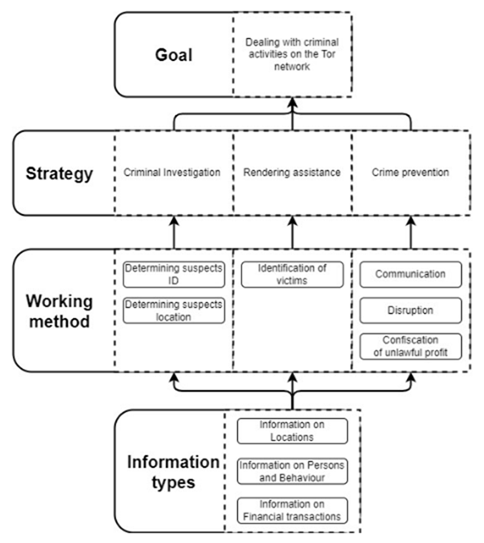

Segundo Emmen, Poot e Stol (2023), há 3 estratégias, 6 métodos e 3 tipos de informação empregados pela polícia holandesa no combate ao crime na rede TOR.

Figura 5 - Visão geral do trabalho da polícia holandesa na rede Tor.

Fonte: Emmen, Poot e Stol, 2023 Imagem obtida do artigo What are they doing in the dark.

A primeira estratégia é a investigação criminal, buscando reconstruir crimes e identificar suspeitos. A Darknet dificulta essa tarefa ao ocultar identidade e localização.

A segunda estratégia é a assistência às vítimas — sobretudo em abuso infantil e tráfico de pessoas.

A terceira estratégia é a prevenção ao crime — buscando evitar reincidência e impedir que novos usuários iniciem condutas ilícitas.

Métodos incluem: • localizar falhas cometidas por criminosos (envio de nome real, erros na criptografia, vazamento de IP, compras rastreáveis, etc.); • operações disfarçadas; • identificação de vítimas; • comunicação com infratores; • quebra de confiança da rede; • confisco de lucros (criptomoedas).

No Brasil, segundo Barros e Neto (2017), a técnica mais usada é a infiltração policial, amparada pelas leis 12.850/13 e 11.343/06. Também existe infiltração virtual em casos de pedofilia (lei 13.441/17).

A NIT (Network Investigative Technique) instala software autorizado judicialmente no dispositivo-alvo, registrando conexões e dados como endereço MAC.

OSINT (Open Source Intelligence) coleta legalmente dados disponíveis na internet, explorando erros cometidos pelo investigado.

Operações de grande porte também ocorrem, como a operação Darknet da Polícia Federal e Ministério Público Federal.

A COMPUTAÇÃO FORENSE NO COMBATE A CRIMES CIBERNÉTICOS

Figura 7 - Peritos em informática forense iniciam nova técnica para extração de dados em celulares quebrados.

Fonte: Site do Governo do Estado do Ceará, 2021. Disponível em: https://www.ceara.gov.br/2021/09/02/peritos-em-informatica-forense-iniciam-nova-tecnica-para-extracao-de-dados-em-celulares-quebrados Acesso em 28 de ago. 2025.

A computação forense consiste na recuperação, análise e apresentação de evidências digitais válidas para processos legais. Também permite rastrear ataques, identificar invasores e entender motivações.

Etapas incluem: • coleta; • extração; • análise; • apresentação.

Na coleta, deve-se preservar a integridade do ambiente e documentar todos os vestígios. No processamento, recuperam-se dados apagados e aplica-se indexação. Dados voláteis devem ser coletados rapidamente.

A análise transforma dados em informação útil para reconstruir o crime. A apresentação reúne conclusões no laudo pericial.

Ferramentas citadas por Andrade (2024): • ForensicToolkit • CAINE • Autopsy • ImageJ • FotoForensics

CONCLUSÕES

As primeiras redes de computadores surgiram após a evolução dos sistemas operacionais de tarefa única para multitarefa, da possibilidade de compartilhamento de informações por comutação de pacotes, da criação da DARPA e ARPANET, da padronização por meio do modelo OSI e dos protocolos TCP/IP, e do avanço das infraestruturas globais.

A Deep Web inclui a Surface Web e a Darknet. • Surface Web: acesso restrito por login. • Darknet: anonimato e ocultação de identidade e localização.

Ambas podem ser palco de crimes como fraudes, tráfico de drogas e pessoas, extorsão, roubo de dados, compra e venda de armas e operações ilícitas.

A Darknet é acessada principalmente via TOR, mas também por I2P, Freenet e ZeroNet, usando softwares específicos.

Vantagens incluem privacidade, segurança de dados, anonimato e remuneração justa em serviços pagos. Desvantagens incluem crimes graves e impacto negativo à sociedade.

Estratégias policiais, OSINT, infiltração física e virtual, operações especiais e computação forense são essenciais para combater, mitigar e prevenir crimes.

A falta de informação, descuido dos usuários e falhas em hardware/software tornam o ambiente propício ao crime digital. Educação e cultura de segurança são a primeira barreira contra incidentes.

REFERÊNCIAS BIBLIOGRÁFICAS

Andrade, I. L. FORENSE DIGITAL APLICADA AO COMBATE DE CRIMES CIBERNÉTICOS: UMA REVISÃO. Revista FOCO, v. 17 n. 7, 2024. Disponível em https://doi.org/10.54751/revistafoco.v17n7-152. Acesso em 27 de ago. 2025.

BARROS, R. G.; NETO, L. F. P. Investigação policial na deep web. Trabalho de Conclusão de Curso – Direito, 2017. Disponível em repositorio.unirn.edu.br. Acesso em 27 de ago. 2025.

Emmen, B.; Poot, C.; Stol, W. What are they doing in the dark. European Journal of Policing Studies, v. 6, n. 4, 2023. Disponível em https://doi.org/10.5553/EJPS.000003.

Kingston M.; Phiri, J. The Deep Web. ResearchGate, 2018. Disponível em https://www.researchgate.net/publication/335336154_The_Deep_Web.

Marcondes, J. S. Método: O que é, para que serve, tipos. Gestão de Segurança Privada, 2023. Disponível em https://gestaodesegurancaprivada.com.br/metodo-o-que-e-para-que-serve-tipos/.

Racine, D. The Development of the Internet. Disponível em: link.

Saleem, J.; Islam, R.; Kabir, M. A. The Anonymity of the Dark Web. IEEE Access, 2022. Disponível em link.

Significados.com.br – Estratégia. Acesso em 27 ago. 2025.

Temara, Sheetal. The Dark Web and Cybercrime. International Journal of Advanced Engineering Research and Science, 2024.

Wake, Warren. Darknet master: Tor and deep web secrets. Independently Published, 2023.